1、前言最近打了 DDCTF和 国赛客户端读取服务端文件,发现都考了一个知识点客户端读取服务端文件,也就是 MysqlLocalInfile客户端文件读取这个漏洞客户端读取服务端文件,下面来详细的学习一个这个。

2、客户端去访问 MySQL 数据库时客户端读取服务端文件,会以一定的顺序去读取不同位置的配置文件客户端读取服务端文件,但在一次做测试时,发现除了按照顺序读取默认的配置。

3、“指定客户端文件绝对路径”“上传文件”“获取上传状态”“获取远程服务器文件路径”这几个请求,其中“指定文件绝对路。

4、01漏洞概述KingPortal客户端开发系统 img 接口存在任意文件读取漏洞,未经身份验证攻击者可通过该漏洞读取系统重要文件如数据。

5、漏洞后,昨日又公布了国内知名的Shell管理工具“冰蝎”的RCE与任意文件读取漏洞原视频我在此基础上对 BeichenDream 的发。

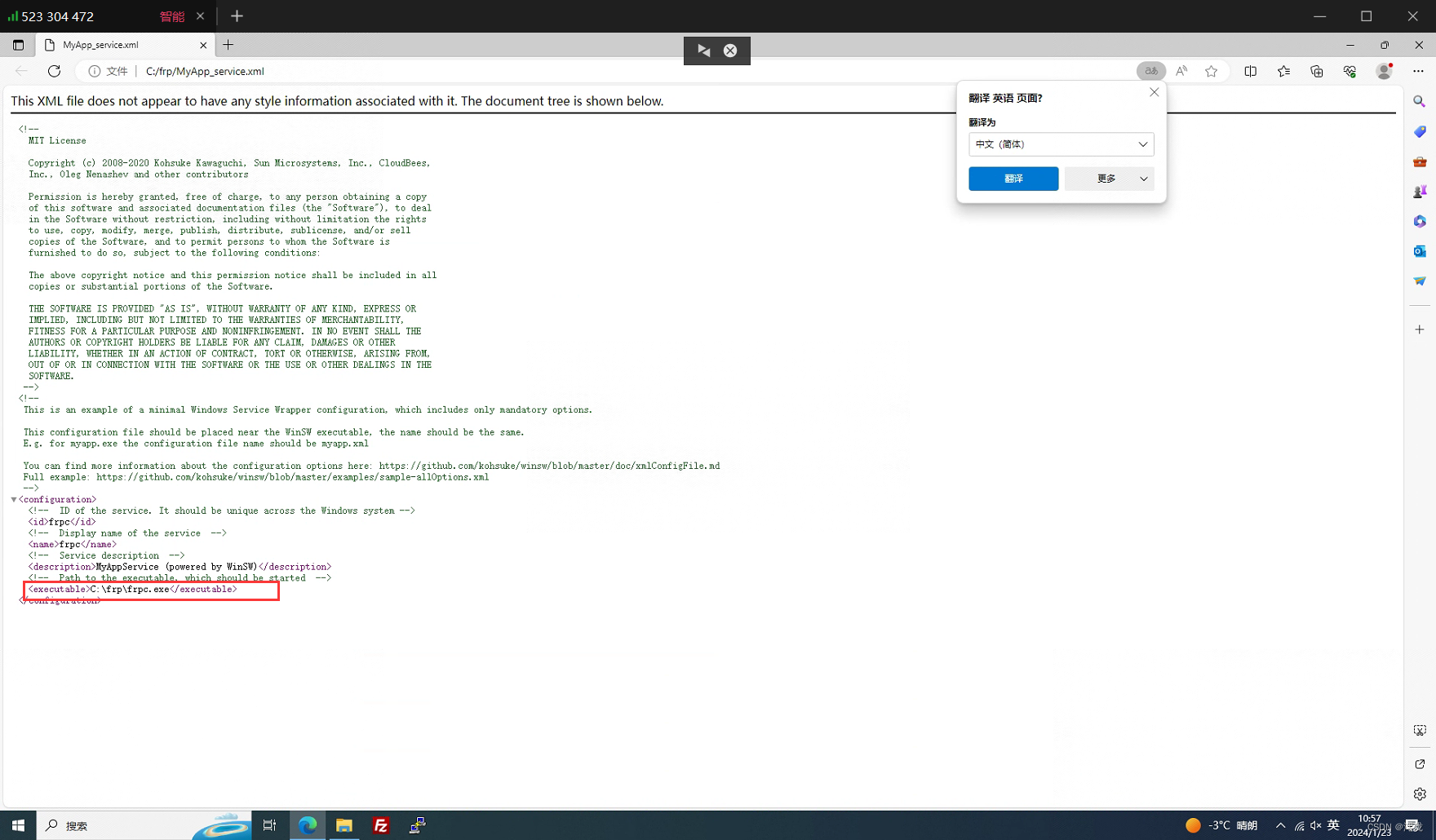

6、第一个语句的意思是读取客户端上的文件并存入相应表中,第二个语句是读取服务器的文件并存入相应表中我们要关注的是LOAD。

7、如果服务端是个恶意的MySQL服务,那么他可以读取客户端的任意文件,比如读取etcpasswd用户在客户端输入load data local。

8、load data local infile语句会读取客户端本地的文件load data infile语句会读取服务端本地的文件terminated by表示以某某字符分割,默认。

9、可以读取客户端本地的文件内容,加载到服务端然后,又默认自动执行了一句查询语句,用于在banner中显示服务端的MySQL版本。

10、客户端攻击者会自动发起一个查询,我们服务端会给与一个回应,我们在回应的数据包中加入load data local infile读取攻击者。

11、2021年2月3日 MySQL服务端读取客户端文件漏洞利用 MySQL JDBC客户端Java反序列化漏洞利用说明需要python3环境,无任何其它依赖java 服务器读取客户端文件内容精选。

标签: 客户端读取服务端文件